I ett försök att minska kostnaderna, öka effektiviteten och skapa strategiska fördelar, expanderar Financial Services-organisationer deras användning av outsourcing och förlitar sig i stor utsträckning på tredje part för kritiska affärs- och IT-processer. Även om tredje part ger företag flera fördelar, finns det en motsvarande ökning av cyberriskexponeringen när tredje part får tillgång till kritiska system, känslig information och potentiellt engagerar underleverantörer. Utöver cyber finns det ytterligare tredjepartsrisker som risken för inlåsning, regelefterlevnad och andra, men dessa kommer inte att beaktas i det här blogginlägget.

Trots ett stort beroende av tredje part hanterar organisationer ännu inte riskerna på ett holistiskt och samordnat sätt. Dessutom måste hårt reglerade branscher, såsom bank- och finansbranschen, strategiskt tänka på tredje parts cyberriskhantering . Potentiella påföljder för att hantera tredje parts cyberrisk sträcker sig otillräckligt från regulatoriska böter till att förlora licensen att driva. Med fler och fler europeiska tillsynsmyndigheter som förbereder sig för att anta så stränga krav som beskrivs i de nya cyberreglerna av New York State Department of Financial Services (NYDFS), är schweiziska finansiella tjänster organisationer skyldiga att vidta proaktiva åtgärder för att hantera denna risk.

Tredje parts cyberriskhantering (TPCRM) är processen att identifiera, utvärdera och förebygga eller minska cyberrisker förknippade med tredje part till en acceptabel nivå. Att fastställa den nivån beror på organisationen, tillgångarnas värde, hotnivån och storleken på dess budget. Ett holistiskt TPCRM-ramverk kräver ett mångskiktat tillvägagångssätt som täcker efterlevnadskrav (t.ex. intrångsmeddelande, stöd för e-discovery, dataplatskrav, etc.), säkerhetskrav (t.ex. multifaktorautentisering för fjärråtkomst, kryptering, katastrofåterställning, etc.) , och juridiska krav (t.ex. rätt att granska, ägande av data, underleverantörer, NDA, etc.).

För att implementera en effektiv, värdeskapande TPCRM måste programmet vara inbäddat i ditt företags leverantörslivscykelhantering, med början från due diligence-processen till onboarding och kontraktering, till den kontinuerliga övervakningen och, slutligen, till off-boarding och uppsägning.

Kärnan i varje TPCRM-ramverk är tillvägagångssättet för att bedöma tredje parts cyberrisk, där en tvådelad metod anses vara bästa praxis. Först, en inneboende riskbedömning kommer att användas för att kategorisera tredje part i låg, medel eller hög inneboende riskleverantörer baserat på arten av dess tjänster och utan att ta hänsyn till dess kontroller. För det andra, baserat på den inneboende riskklassificeringen måste du bedöma om leverantören har sunda säkerhetskontroller på plats som möter din organisations riskaptit. Genomför "berätta för mig"-övningen via frågeformulär för att få insikter om den aktuella nivån av säkerhetsrisker bland din kritiska leverantörsbas. Äntligen, använd dessa insikter för att planera och genomföra granskningar på plats eller fjärrbedömningar genom att använda en "visa mig"-metod för kontrolltestning.

I vissa organisationer är antalet leverantörer lika med eller högre än antalet anställda. För att hantera tredje parts cyberrisk i stor skala måste din organisation tänka på bemanning och en smidig, skalbar exekveringsmodell. Att använda en hanterad tjänst blir allt vanligare av flera anledningar:

Med den snabba introduktionen av cloud computing-lösningar och outsourcing av affärsprocesser kommer företagens beroende av tredje part att öka ytterligare. Baserat på vår erfarenhet uppmanas organisationer att överväga:

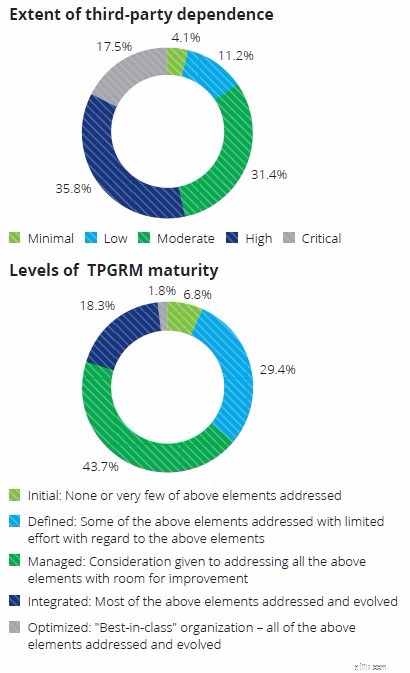

Källa:Deloitte Third party governance risk management (TPGRM) Extended enterprise risk management global survey 2017